Межсетевой экран TrustAccess - сертифицированное средство разграничения доступа к информационным ресурсам организации

Межсетевой экран TrustAccess - сертифицированное средство разграничения доступа к информационным ресурсам организации

В рубрику "Защита информации" | К списку рубрик | К списку авторов | К списку публикаций

Межсетевой экран TrustAccess - сертифицированное средство разграничения доступа к информационным ресурсам организации

Оксана Ульянинкова

Руководитель отдела

продвижения решений

компании "Код Безопасности"

Руководитель отдела

продвижения решений

компании "Код Безопасности"

Разграничение доступа является одной из основных задач ИБ организации. Для обеспечения механизмов разграничения доступа к информационным ресурсам с локального рабочего места применяются средства защиты информации от несанкционированного доступа. Среди таких решений можно выделить сертифицированное СЗИ от НСД Secret Net, разработанное компанией "Код Безопасности".

Распределенный TrustAc-cess - сертифицированное в ФСТЭК России решение: МЭ2/НДВ4, МЭ2/НДВ2. СЗИ позволяет выполнить требования законодательства в области защиты конфиденциальной информации. в том числе ПДн. Усиленная редакция МЭ TrustAccess-S применима и для защиты сведений, составляющих государственную тайну (до грифа "совершенно секретно").

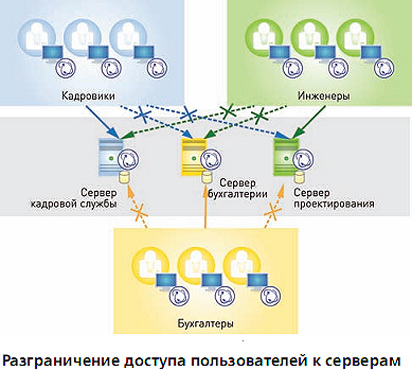

Сейчас вряд ли найдется организация, где не использовались бы системы документооборота, бухгалтерские, кадровые и CRM. В таких условиях угрозы НСД к общим ресурсам корпоративной сети и со стороны внутренних нарушителей становятся наиболее актуальными. Используя только СЗИ от НСД, пользователь аутентифицируется на локальном автоматизированном рабочем месте, и его аутентичность достоверна только в пределах этого рабочего места. Решением в этой ситуации может стать применение межсетевого экрана (МЭ), обеспечивающего защиту ресурсов корпоративной сети путем разграничения внутрисетевого доступа. В линейке продуктов российского разработчика "Код Безопасности" представлен МЭ TrustAccess, который не только позволит пресечь попытки несанкционированного обращения к сетевым ресурсам, но и разграничить к ним доступ на основе бизнес-ролей или по уровню допуска.

TrustAccess представляет собой систему распределенных МЭ высокого класса защиты с централизованным управлением и аудитом. Для того чтобы обеспечить контроль доступа к сетевым ресурсам, требуется использование механизма доверенной сетевой аутентификации. Для соединения с защищаемыми объектами субъекты доступа должны быть аутентифицированы. В отличие от традиционного МЭ, устанавливаемого на границе сетей/сегментов сети, компоненты TrustAccess функционируют непосредственно на защищаемых объектах, что позволяет разграничить доступ аутентифицированных абонентов к защищаемым ИС. Для соединения с защищаемыми объектами субъекты доступа должны быть аутентифицированы. В TrustAccess предусмотрен механизм аутентификации пользователей и компьютеров (рабочих мест пользователей). Она осуществляется по протоколу Kerberos, нечувствительному к попыткам перехвата паролей и атакам типа Man in the Middle. Также МЭ TrustAccess предусматривает возможность усиленной аутентификации с использованием персональных идентификаторов еТокеп и iButton.

Правила разграничения доступа к информационным ресурсам в TrustAccess работают на основе заданных субъектов доступа (пользователей, групп пользователей и компьютеров, групп компьютеров) и параметров соединения, обладающих широким диапазоном настроек (служебных и прикладных протоколов, портов, сетевых интерфейсов и т.п.), с защищаемым компьютером. Отдельно стоит отметить возможность разграничения доступа не только компьютеров, но и пользователей. Данный механизм выгодно отличается от механизмов разграничения доступа, оперирующих только на уровне компьютеров (сетевых адресов компьютеров и сетей TCP/IP). Такой подход позволяет учитывать перемещение пользователей между компьютерами, а также обеспечивает разграничение доступа в условиях терминального режима. Помимо возможности контролировать и ограничивать подключения пользователей АРМ к сетевым ресурсам организации, СЗИ Trust-Access позволяет защищать передаваемые по сети данные. В зависимости от типа защищаемого ресурса, требований к производительности сетевого взаимодействия, уровня угроз или модели нарушителя администратор ИБ имеет возможность задать определенный режим защиты.

Среди других основных возможностей МЭ TrustAccess стоит выделить централизованное управление и аудит, доступные из одной консоли - АРМ администратора. Реализована возможность централизованного сбора событий ИБ, а также просмотра событий в виде структурированных отчетов. Инструмент для централизованного управления обладает интуитивно понятным графическим интерфейсом, что значительно облегчает администрирование системы защиты на основе Trust-Access. Также компоненты TrustAccess защищены от НСД, а неизменность содержимого служебных файлов отслеживается по средствам механизма контроля целостности.

Отличительной чертой Trust-Access является то, что развертывание СЗИ не требует реконфигурирования сетевой инфраструктуры, отсутствует необходимость покупки дополнительного оборудования и перенастройки сетевых служб. Кроме того, защита TrustAccess не влияет на работу бизнес-приложений и прозрачна для пользователей. Ее можно применять для защиты физических и виртуальных машин, терминального соединения и др. СЗИ TrustAccess может использоваться как в сетях с доменной организацией, так и в одноранговых.

КОД БЕЗОПАСНОСТИ, ООО

127018 Москва, а/я 55

Тел.: (495) 980-2345

Факс: (495) 974-6034

E-mail: sales@securitycode.ru,

info@securitycode.ru

www.securitycode.ru

127018 Москва, а/я 55

Тел.: (495) 980-2345

Факс: (495) 974-6034

E-mail: sales@securitycode.ru,

info@securitycode.ru

www.securitycode.ru

Опубликовано: Журнал "Information Security/ Информационная безопасность" #1, 2013

Статьи про теме

Copyright © 2018-2022, ООО "ГРОТЕК"